Keamanan Data Android: Panduan Lengkap & Praktis

Sebagai developer Android, membangun aplikasi yang tidak hanya fungsional tetapi juga aman adalah prioritas utama. Di era digital saat ini, data pengguna adalah aset berharga, dan perlindungannya adalah tanggung jawab kita. Artikel ini akan membawa Anda mendalami prinsip-prinsip esensial keamanan data di Android dan bagaimana mengimplementasikannya secara praktis.

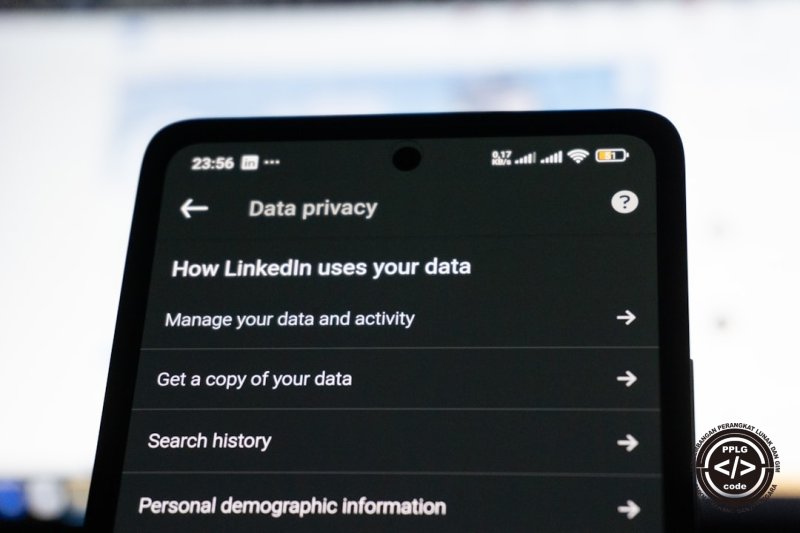

Mengapa Keamanan Data Begitu Penting di Android?

Ekosistem Android yang terbuka dan luas memang menawarkan fleksibilitas luar biasa. Namun, ini juga berarti potensi kerentanan yang lebih besar. Pelanggaran data dapat berujung pada hilangnya kepercayaan pengguna, kerusakan reputasi, denda hukum (seperti GDPR, CCPA), dan bahkan penarikan aplikasi dari Google Play Store. Memahami dan menerapkan praktik keamanan data bukan lagi pilihan, melainkan keharusan.

Prinsip-Prinsip Esensial Keamanan Data di Android

Ada beberapa pilar utama yang membentuk fondasi keamanan data dalam pengembangan aplikasi Android:

- Privasi Pengguna (User Privacy): Prinsip ini menekankan pengumpulan, penggunaan, dan penyimpanan data pribadi pengguna hanya sebatas yang diperlukan untuk fungsionalitas aplikasi. Transparansi adalah kunci; informasikan pengguna tentang data apa yang dikumpulkan dan mengapa.

- Otentikasi & Otorisasi (Authentication & Authorization): Memastikan hanya pengguna yang sah yang dapat mengakses data sensitif. Otentikasi adalah proses memverifikasi identitas pengguna, sementara otorisasi menentukan apa yang dapat dilakukan pengguna setelah terautentikasi.

- Enkripsi (Encryption): Melindungi data agar tidak dapat dibaca oleh pihak yang tidak berwenang, baik saat data disimpan (at rest) maupun saat dikirim (in transit).

- Penanganan Data yang Aman (Secure Data Handling): Menerapkan praktik terbaik dalam menyimpan, memproses, dan menghapus data untuk mencegah kebocoran atau penyalahgunaan.

- Perlindungan Terhadap Ancaman Umum (Protection Against Common Threats): Waspadai dan mitigasi potensi serangan seperti SQL Injection, Cross-Site Scripting (XSS) jika berinteraksi dengan web views, dan serangan man-in-the-middle.

Implementasi Praktis: Langkah demi Langkah

Mari kita selami implementasi teknis dari prinsip-prinsip di atas.

1. Menyimpan Data Sensitif dengan Aman

Menyimpan kredensial, token, atau data pribadi lainnya memerlukan perhatian khusus.

-

SharedPreferences: Hindari menyimpan data sensitif dalam

SharedPreferencesbiasa karena dapat diakses dengan mudah oleh aplikasi lain yang memiliki izin root. Jika Anda harus menggunakanSharedPreferencesuntuk data yang sedikit sensitif, gunakanEncryptedSharedPreferencesdari Jetpack Security library.Contoh Implementasi

EncryptedSharedPreferences:import androidx.security.crypto.EncryptedSharedPreferences import androidx.security.crypto.MasterKeys import android.content.Context import android.security.keystore.KeyGenParameterSpec fun getEncryptedPrefs(context: Context): SharedPreferences { val masterKeyAlias: String = MasterKeys.getOrCreate(KeyGenParameterSpec.Builder( MasterKeys.getAliasByKeyScheme(MasterKeys.AES256_GCM), // Atau skema lain KeyGenParameterSpec.PURPOSE_ENCRYPT or KeyGenParameterSpec.PURPOSE_DECRYPT ).setBlockModes(KeyGenParameterSpec.BLOCK_MODE_GCM) .setEncryptionPaddings(KeyGenParameterSpec.ENCRYPTION_PADDING_NONE) .setKeySize(256) .build()) return EncryptedSharedPreferences.create( "my_encrypted_prefs", masterKeyAlias, context, EncryptedSharedPreferences.PrefKeyEncryptionScheme.AES256_GCM, EncryptedSharedPreferences.PrefValueEncryptionScheme.AES256_GCM ) } // Cara penggunaan: // val prefs = getEncryptedPrefs(this) // prefs.edit().putString("api_key", "your_secret_key").apply() // val apiKey = prefs.getString("api_key", null)Pastikan Anda telah menambahkan dependensi

androidx.security:security-crypto:1.1.0-alpha03(atau versi terbaru) kebuild.gradleAnda. -

File Internal Storage: Data yang disimpan di direktori internal bersifat pribadi untuk aplikasi Anda. Namun, tetap direkomendasikan untuk mengenkripsinya jika sangat sensitif.

-

Android Keystore System: Ini adalah cara yang direkomendasikan untuk menyimpan kunci kriptografi secara aman di perangkat. Kunci yang disimpan di Android Keystore tidak dapat diekstraksi oleh aplikasi lain. Cocok untuk operasi enkripsi/dekripsi data sensitif atau menandatangani data.

2. Komunikasi Jaringan yang Aman (HTTPS/TLS)

Semua komunikasi data antara aplikasi Anda dan server backend harus menggunakan HTTPS (HTTP over TLS/SSL). Ini memastikan data terenkripsi selama transmisi, melindungi dari serangan man-in-the-middle.

-

Memastikan Penggunaan HTTPS: Gunakan

Retrofit,Volley, atau library HTTP lainnya dengan konfigurasi SSL/TLS yang benar. Di Android, Android 9 (API level 28) ke atas memberlakukancleartextTrafficPermitted="false"secara default untukhttpdiAndroidManifest.xml. Pastikan Anda tidak mengizinkan traffic non-HTTPS untuk domain yang tidak Anda percayai.Contoh Konfigurasi Network Security: Buat file

res/xml/network_security_config.xml:<?xml version="1.0" encoding="utf-8"?> <network-security-config> <domain-config cleartextTrafficPermitted="false"> <domain includeSubdomains="true">yourdomain.com</domain> <domain includeSubdomains="true">api.example.com</domain> </domain-config> </network-security-config>Kemudian, referensikan file ini di

AndroidManifest.xml:<application ... android:networkSecurityConfig="@xml/network_security_config"> ... </application> -

Certificate Pinning (Tingkat Lanjut): Untuk keamanan ekstra, Anda bisa menerapkan certificate pinning. Ini adalah proses mengaitkan sertifikat server dengan aplikasi Anda. Jika sertifikat yang disajikan oleh server tidak cocok dengan yang "dipin", koneksi akan ditolak. Ini sangat efektif melawan serangan MITM yang menggunakan sertifikat palsu yang diterbitkan oleh Certificate Authority (CA) yang disusupi. Implementasinya bisa cukup kompleks, biasanya melibatkan library seperti OkHttp.

3. Otentikasi yang Kuat

-

Otentikasi Berbasis Token: Setelah pengguna login, berikan token (misalnya JWT - JSON Web Token) kepada aplikasi. Token ini kemudian digunakan untuk otentikasi di permintaan API berikutnya. Simpan token ini dengan aman (misalnya menggunakan

EncryptedSharedPreferences). -

Biometric Authentication: Manfaatkan API BiometricPrompt untuk otentikasi menggunakan sidik jari atau wajah. Ini memberikan lapisan keamanan tambahan yang nyaman bagi pengguna untuk mengakses data sensitif di dalam aplikasi.

Contoh Penggunaan BiometricPrompt:

import androidx.biometric.BiometricManager import androidx.biometric.BiometricPrompt import androidx.core.content.ContextCompat import androidx.fragment.app.FragmentActivity fun authenticateUser(activity: FragmentActivity) { val executor = ContextCompat.getMainExecutor(activity) val biometricManager = BiometricManager.from(activity) when (biometricManager.canAuthenticate(BiometricManager.Authenticators.BIOMETRIC_STRONG or BiometricManager.Authenticators.DEVICE_CREDENTIAL)) { BiometricManager.BIOMETRIC_SUCCESS -> { val promptInfo = BiometricPrompt.PromptInfo.Builder() .setTitle("Biometric Login") .setSubtitle("Use your biometric to unlock") .setNegativeButtonText("Cancel") .build() val biometricPrompt = BiometricPrompt(activity, executor, object : BiometricPrompt.AuthenticationCallback() { override fun onAuthenticationError(errorCode: Int, errString: CharSequence) { super.onAuthenticationError(errorCode, errString) // Handle authentication error } override fun onAuthenticationSucceeded(result: BiometricPrompt.AuthenticationResult) { super.onAuthenticationSucceeded(result) // Authentication succeeded, proceed to unlock data } override fun onAuthenticationFailed() { super.onAuthenticationFailed() // Handle authentication failed } }) biometricPrompt.authenticate(promptInfo) } BiometricManager.BIOMETRIC_ERROR_NO_HARDWARE -> { // Device doesn't support biometric authentication } BiometricManager.BIOMETRIC_ERROR_HW_UNAVAILABLE -> { // Biometric hardware is unavailable } BiometricManager.BIOMETRIC_ERROR_NONE_ENROLLED -> { // User hasn't enrolled any biometric templates } // ... handle other error codes } }Pastikan Anda telah menambahkan dependensi

androidx.biometric:biometric:1.1.0(atau versi terbaru).

4. Mencegah Kebocoran Data Sensitif di Log

Jangan pernah mencetak data sensitif (password, token, informasi pribadi) ke logcat. Gunakan Log.d(), Log.i(), dll., hanya untuk informasi debugging umum.

-

Tips: Gunakan fitur

BuildConfig.DEBUGuntuk hanya mencetak log di build debug Anda.if (BuildConfig.DEBUG) { Log.d("MyAppTag", "API Key: $apiKey") // Jangan lakukan ini! }

5. Keamanan Kode

- ProGuard/R8: Selalu aktifkan ProGuard (atau R8 yang lebih baru) di build rilis Anda. Ini akan melakukan obfuscation (mengaburkan nama kelas, metode, variabel) dan shrinking (menghapus kode yang tidak terpakai), sehingga mempersulit reverse engineering kode Anda.

- Hindari Menyimpan Kunci API Langsung di Kode: Jangan pernah menanamkan kunci API atau kredensial penting langsung di dalam kode sumber Anda. Gunakan file

local.propertiesdanBuildConfiguntuk mengelola kunci ini, dan pastikan file tersebut tidak tercommit ke repositori publik.

6. Penanganan Izin (Permissions)

Minta hanya izin yang benar-benar diperlukan oleh aplikasi Anda. Semakin sedikit izin yang diminta, semakin kecil potensi penyalahgunaan jika ada kerentanan. Jelaskan kepada pengguna mengapa izin tersebut dibutuhkan.

7. Up-to-Date Libraries

Selalu perbarui library dan SDK yang Anda gunakan ke versi terbaru. Pembaruan sering kali mencakup perbaikan keamanan untuk kerentanan yang diketahui.

Tips Praktis yang Jarang Diketahui Pemula

- Context yang Tepat untuk Enkripsi: Saat menggunakan

EncryptedSharedPreferencesatau mekanisme enkripsi lainnya yang membutuhkanContext, gunakanContext.getApplicationContext()jika objekSharedPreferencesatau mekanisme tersebut memiliki umur yang lebih panjang dari Activity. Ini mencegah kebocoran memori potensial. - Secure Random Number Generator: Jika Anda perlu menghasilkan angka acak untuk keperluan keamanan (misalnya, untuk salt enkripsi), gunakan

SecureRandomdaripadaRandombiasa.val random = java.security.SecureRandom() val salt = ByteArray(16) random.nextBytes(salt) - Hindari WebView untuk Data Sensitif: Jika Anda menggunakan

WebViewuntuk menampilkan konten, berhati-hatilah dengan kerentanan Cross-Site Scripting (XSS). Hindari memuat konten dari sumber yang tidak terpercaya. Jika Anda perlu berkomunikasi antara JavaScript diWebViewdan kode Java/Kotlin Anda, gunakanaddJavascriptInterfacedengan sangat hati-hati, dan hanya mengekspos metode yang benar-benar diperlukan dan aman. - Validasi Input Secara Ketat: Selalu validasi input dari pengguna, dari API, dan dari sumber eksternal lainnya. Ini adalah garis pertahanan pertama terhadap banyak jenis serangan.

- Implementasi "Least Privilege": Berikan aplikasi Anda hanya hak akses dan data yang paling minimal yang dibutuhkan untuk menjalankan fungsinya.

Kesimpulan

Keamanan data di Android adalah proses berkelanjutan, bukan tujuan akhir. Dengan memahami prinsip-prinsip inti dan menerapkan teknik implementasi yang tepat, Anda dapat membangun aplikasi yang tidak hanya kuat secara fungsional, tetapi juga aman dan terpercaya bagi pengguna Anda. Selalu utamakan keamanan dalam setiap tahap siklus pengembangan, mulai dari desain hingga deployment dan pemeliharaan.

Berikan Rating

Komentar (0)

Silakan login untuk memberikan komentar.

Login SekarangBelum ada komentar. Jadilah yang pertama!

Kata Kunci

Pembaca (0)

Belum ada user yang membaca artikel ini.